1. はじめに:クラウド時代のセキュリティ課題

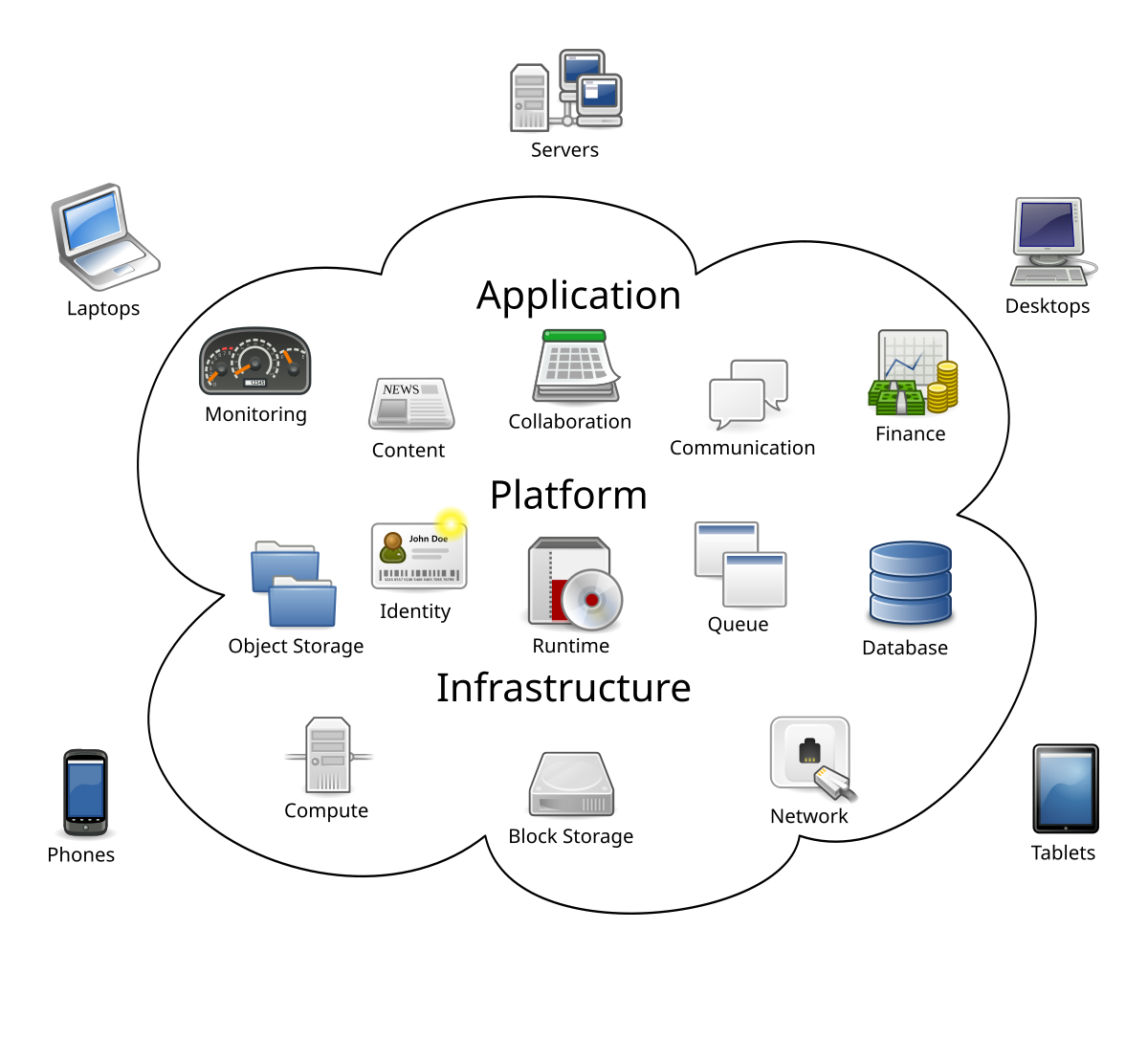

私たちが日常的に利用するクラウドサービス — Google Drive、Microsoft 365、AWSなどのクラウドプラットフォーム — は、今や企業活動や個人の生活に欠かせないインフラとなっています。しかし、その便利さの裏側では、深刻なセキュリティ課題が潜んでいます。

クラウド環境では、複数のユーザーやアプリケーションが同じ物理サーバー上で動作する「マルチテナント」構造が一般的です。この環境では、あるユーザーのアプリケーションが別のユーザーのデータに不正アクセスしてしまうリスクや、悪意のあるプログラムがシステム全体を侵害する可能性があります。

こうした課題に対し、次世代の仮想化技術が新たな解決策を提示しています。本記事では、特許技術から見える「セキュアメモリ管理」という革新的なアプローチを通じて、クラウド時代のセキュリティ技術の最前線を解説します。

出典: Wikimedia Commons (https://commons.wikimedia.org/wiki/File:Cloud_computing.svg)

出典: Wikimedia Commons (https://commons.wikimedia.org/wiki/File:Cloud_computing.svg)

2. 仮想化技術とは何か

2-1. 仮想マシンの基本概念

仮想化技術とは、1台の物理的なコンピュータ上で、複数の「仮想的なコンピュータ」を動作させる技術です。この仮想的なコンピュータを「仮想マシン(Virtual Machine, VM)」と呼びます。

仮想マシンは、それぞれが独立したオペレーティングシステム(OS)とアプリケーションを持ち、あたかも別々の物理マシンであるかのように動作します。これにより、1台のサーバーで複数のサービスを効率的に稼働させることが可能になります。

例えば、クラウドサービスプロバイダーは、数千台の物理サーバー上で数万~数十万の仮想マシンを稼働させ、世界中のユーザーにサービスを提供しています。これにより、ハードウェアの利用効率を最大化し、コストを削減できます。

出典: Wikimedia Commons (https://commons.wikimedia.org/wiki/File:Hardware_Virtualization_(copy).svg)

出典: Wikimedia Commons (https://commons.wikimedia.org/wiki/File:Hardware_Virtualization_(copy).svg)

2-2. 従来の仮想化とセキュリティの限界

従来の仮想化技術では、「ハイパーバイザー」と呼ばれるソフトウェアが仮想マシンを管理します。ハイパーバイザーは、各仮想マシンにメモリやCPUなどのリソースを割り当て、相互に干渉しないように制御します。

しかし、この方式には重大なセキュリティ上の弱点があります。ハイパーバイザー自体が攻撃を受けた場合、すべての仮想マシンが危険にさらされる可能性があるのです。また、ホストOS(物理マシン上で動作する基盤となるOS)が仮想マシンのメモリにアクセスできてしまうため、内部関係者による不正アクセスや、ホストOSの脆弱性を突いた攻撃のリスクが存在します。

特に、機密性の高いデータを扱う金融機関や医療機関、政府機関では、このようなセキュリティリスクは許容できません。そこで登場したのが、次世代の「保護カーネル仮想マシン(pKVM)」技術です。

3. 保護カーネル仮想マシン(pKVM)の革新

3-1. メモリ保護の新しいアプローチ

保護カーネル仮想マシン(pKVM: protected Kernel-based Virtual Machine)は、従来の仮想化技術に「メモリ保護」という新たな層を追加した革新的な技術です。

pKVMの最大の特徴は、ゲストアプリケーション(仮想マシン内で動作するアプリケーション)に割り当てられたメモリを、ホストOSから完全に隔離する点にあります。これにより、たとえホストOSが攻撃を受けたり、悪意のある管理者が存在したりしても、ゲストアプリケーションのデータは保護されます。

この技術は、特にARM64アーキテクチャにおいて実装が進んでいます。ARM64は、スマートフォンからサーバーまで幅広く採用されているプロセッサアーキテクチャで、近年ではAppleのM1/M2チップやAmazonのGravitonプロセッサなど、データセンター分野でも急速に普及しています。

3-2. 2段階アドレス変換の仕組み

pKVMの中核を担うのが、メモリ管理ユニット(MMU: Memory Management Unit)による「2段階アドレス変換」という技術です。この仕組みを理解するために、まずメモリアドレスの種類を整理しましょう。

メモリアドレスの3つの階層:

- 仮想アドレス(Virtual Address, VA): アプリケーションが認識するメモリ空間。各アプリケーションは自分専用の連続したメモリ空間を持っているように見えます。

- 中間物理アドレス(Intermediate Physical Address, IPA): 仮想マシンが認識する「物理」メモリ空間。実際には、さらに変換が必要です。

- 物理アドレス(Physical Address, PA): 実際のハードウェア上のメモリ位置。

従来の仮想化では、VA → PA の直接的な変換が行われていました。しかし、pKVMでは以下の2段階で変換が行われます:

第1段階: VA → IPA(ゲストOSが管理) 第2段階: IPA → PA(pKVMが管理)

この2段階方式により、pKVMは第2段階の変換を制御することで、どの物理メモリ領域にアクセスできるかを厳密に管理できます。ホストOSからゲストアプリケーションの物理メモリへの直接アクセスを遮断することで、強固なセキュリティ境界を実現しています。

出典: Wikimedia Commons (https://commons.wikimedia.org/wiki/File:Virtual_address_space_and_physical_address_space_relationship.svg)

出典: Wikimedia Commons (https://commons.wikimedia.org/wiki/File:Virtual_address_space_and_physical_address_space_relationship.svg)

TLB(Translation Lookaside Buffer)の役割:

メモリアドレスの変換は頻繁に行われるため、毎回複雑な計算を実行するとシステム全体のパフォーマンスが低下します。そこで、MMUは最近使用されたアドレス変換結果を「TLB」というキャッシュに保存します。

pKVMでは、セキュアメモリを割り当てる際に、ホストOSのTLBから該当するエントリを無効化(invalidation)することで、ホストOSが古いアドレス変換情報を使って保護されたメモリにアクセスすることを防ぎます。この処理は、セキュリティを維持するための重要なステップです。

4. 実用化への展望

4-1. クラウドサービスへの応用

pKVM技術は、すでにクラウドサービスの分野で実用化が進んでいます。

Google Cloud の Confidential VMs: Googleは、AMD SEVやIntel TDXといったハードウェアベースの機密コンピューティング技術と組み合わせて、pKVMを実装しています。これにより、クラウドプロバイダー自身でさえも顧客のデータを読み取ることができない「コンフィデンシャル・コンピューティング」環境を提供しています。

AWS Nitro System: AmazonのNitro Systemも、専用のセキュリティチップとハイパーバイザーの分離により、同様のメモリ保護を実現しています。これにより、EC2インスタンス間の完全な分離と、ホストシステムからの保護を実現しています。

金融機関がクラウド上で機密取引データを処理したり、医療機関が患者の個人情報を扱ったりする際、こうしたセキュアメモリ技術が重要な役割を果たします。

4-2. スマートフォンでのセキュリティ強化

pKVM技術は、スマートフォンのセキュリティ強化にも活用されています。

Android の pKVM 実装: GoogleはAndroid 13以降、ARM64デバイスでpKVMをサポートしています。これにより、モバイル決済アプリや生体認証データなど、特に機密性の高いアプリケーションを、他のアプリやOSから完全に隔離して実行できるようになりました。

例えば、悪意のあるアプリがスマートフォンに侵入しても、pKVMで保護された決済アプリの暗号鍵やパスワードにはアクセスできません。また、OSの脆弱性を突いた攻撃に対しても、保護されたメモリ領域は安全を保つことができます。

将来の展望:

今後、pKVM技術はさらに以下の分野での応用が期待されています:

- エッジコンピューティング: IoTデバイスや自動運転車など、リソースが限られた環境でのセキュアな処理

- 機密AI処理: 医療診断や金融予測など、機密データを扱うAIモデルの実行環境

- ゼロトラスト・アーキテクチャ: すべてのアクセスを検証する次世代セキュリティモデルの基盤技術

5. まとめ

本記事では、クラウド時代のセキュリティ課題に対する革新的な解決策として、保護カーネル仮想マシン(pKVM)技術を解説しました。

重要なポイント:

- 仮想化技術の進化: 従来の仮想化では不十分だったメモリ保護を、pKVMが新たな階層で実現

- 2段階アドレス変換: VA → IPA → PA という変換により、ホストOSからゲストメモリを完全に隔離

- 実用化の広がり: クラウドサービス(Google Cloud、AWS)からスマートフォン(Android)まで、幅広い分野で実装が進行中

特許技術の観点から見ると、pKVMは単なる理論的な技術ではなく、すでに私たちが日常的に使うサービスの中で稼働している実用技術です。クラウドの利便性と安全性を両立させるこの技術は、今後さらに重要性を増していくでしょう。

データが価値を持つ時代において、見えないところで私たちのデータを守る技術の進化は、これからも続いていきます。

参考文献

特許文献

- US10002084B1 – “Memory management in virtualized computing systems having processors with more than two hierarchical privilege levels”

https://patents.google.com/patent/US10002084B1/en - GB2536880A – “Memory management”

https://patents.google.com/patent/GB2536880A/en - US20230342603A1 – “Method and electronic device for secure training of an artificial intelligence (AI) model”

https://patents.google.com/patent/US20230342603A1/en

記事を作成するにあたり参考にした文献

- ARM Limited. “ARM Architecture Reference Manual ARMv8, for ARMv8-A architecture profile”

https://developer.arm.com/documentation/ddi0487/latest - Google Cloud. “Confidential Computing”

https://cloud.google.com/confidential-computing - Android Open Source Project. “Protected KVM (pKVM)”

https://source.android.com/docs/core/virtualization/architecture - Nemati, H. (2020). “Secure System Virtualization: End-to-End Verification of Memory Isolation.” arXiv preprint arXiv:2005.02605.

https://arxiv.org/abs/2005.02605 - Li, S. W., Li, X., Gu, R., Nieh, J., & Hui, J. Z. (2021). “A Secure and Formally Verified Linux KVM Hypervisor.” In 42nd IEEE Symposium on Security and Privacy (S&P).

https://par.nsf.gov/servlets/purl/10311030

コメント